Facebook est, sans aucun doute, le site le plus populaire de réseaux sociaux avec plus de 500 millions d’utilisateurs actifs. En raison de sa popularité, de nombreux hackers (ou devrais-je dire des pirates?) Sont activement impliqués dans le piratage des comptes Facebook des utilisateurs peu prudents. Cet article décrit les nombreuses stratégies que ces hackers utilisent pour accéder aux comptes Facebook de centaines d’utilisateurs chaque jour et comment vous pouvez les empêcher le piratage de votre compte.

Facebook est, sans aucun doute, le site le plus populaire de réseaux sociaux avec plus de 500 millions d’utilisateurs actifs. En raison de sa popularité, de nombreux hackers (ou devrais-je dire des pirates?) Sont activement impliqués dans le piratage des comptes Facebook des utilisateurs peu prudents. Cet article décrit les nombreuses stratégies que ces hackers utilisent pour accéder aux comptes Facebook de centaines d’utilisateurs chaque jour et comment vous pouvez les empêcher le piratage de votre compte.

Piratage de l’adresse Email

Le pirate essayera de connaître votre adresse e-mail ou bien votre non d’utilisateur. Un pirate peut ensuite pirater votre compte Facebook si votre mot de passe est un mot de passe faible ou il répond à votre question de sécurité! Ceci est quelque chose que je souhaite Facebook améliore rapidement. Jusqu’à Facebook le fait, voici quelques astuces que vous pouvez utiliser pour vous protéger contre cette vulnérabilité.

Comment protéger votre adresse email?

Il suffit de suivre ces étapes:

Cacher votre adresse e-mail de tout le monde en allant Editer le profil> Contact> En cliquant sur l’icône à côté de votre adresse e-mail> vérifier « Only Me ».

Changez votre adresse e-mail principale à un celui qui est connue de vous seul en allant à Paramètres du compte> E-mail> et en modifiant votre e-mail principale de la nouvelle (connu de vous seul) et la suppression de votre adresse e-mail précédent.

Pour plus de sécurité, vérifiez «La navigation sécurisée» et «Envoyez-moi un email quand un nouvel ordinateur ou appareils mobiles accédé à ce compte» et cliquez sur Enregistrer.

phishing

Le phishing est une des façons les plus faciles à tromper les utilisateurs en donnant leurs informations de connexion. Le hacker configure une page Web similaire à celle de la page d’accueil Facebook,il attache un script côtés serveur pour suivre le nom d’utilisateur et mot de passe entrés et le stocker dans une base. Il envoi aux personnes des courriels indiquant que quelqu’un a marqué une photo d’eux sur Facebook dans le même format que Facebook et donne un lien au dessous pour le site de phishing ,réduit encore les chances d’être détectés comme vulnérable. Parfois il crée des applications Facebook, comme ceux qui vous promettant de dire qui ont vu votre profil Facebook, ceci permet de poster automatiquement des liens vers des sites de phishing. Une nouvelle tendance pour volé les identifiants de connexion d’un utilisateur.

Comment vous empêcher d’être la victime de phishing?

À tout prix, éviter de cliquer sur des liens suspects. En outre, toujours vérifier l’URL dans la barre d’adresse avant de cliquer. Éviter de vous connecter à travers les différents «widgets Facebook» offerts par les sites Web et les blogs. Au lieu de cela, utilisez la page d’accueil de Facebook pour vous connecter. Toujours essayer d’utiliser Safe Search lors de la recherche. Si vous parvenez à connaitre un site de phishing, signalez le afin que d’autres puissent recevoir un avertissement avant de le visiter.

Keylogging par Keyloggers

Keylogger est un type de virus informatique qui permet de suivre les touches de votre clavier.Les Keyloggers peuvent être installés à distance sur un système informatique par un pirate pour enregistrer tout les activité sur un ordinateur victime. Keylogging devient plus facile si le pirate a un accès physique à l’ordinateur de la victime.

Comment arrêter les enregistreurs de frappe ou bien les Keyloggers?

Installez un bon antivirus et mettre à jour fréquemment. Ne cliquez pas sur des liens suspects et éviter de télécharger des logiciels illégaux. Aussi, évitez d’installer des barres d’outils gratuits . Toujours analyser les flash disques avant de les utiliser sur votre ordinateur.

Ingénierie sociale

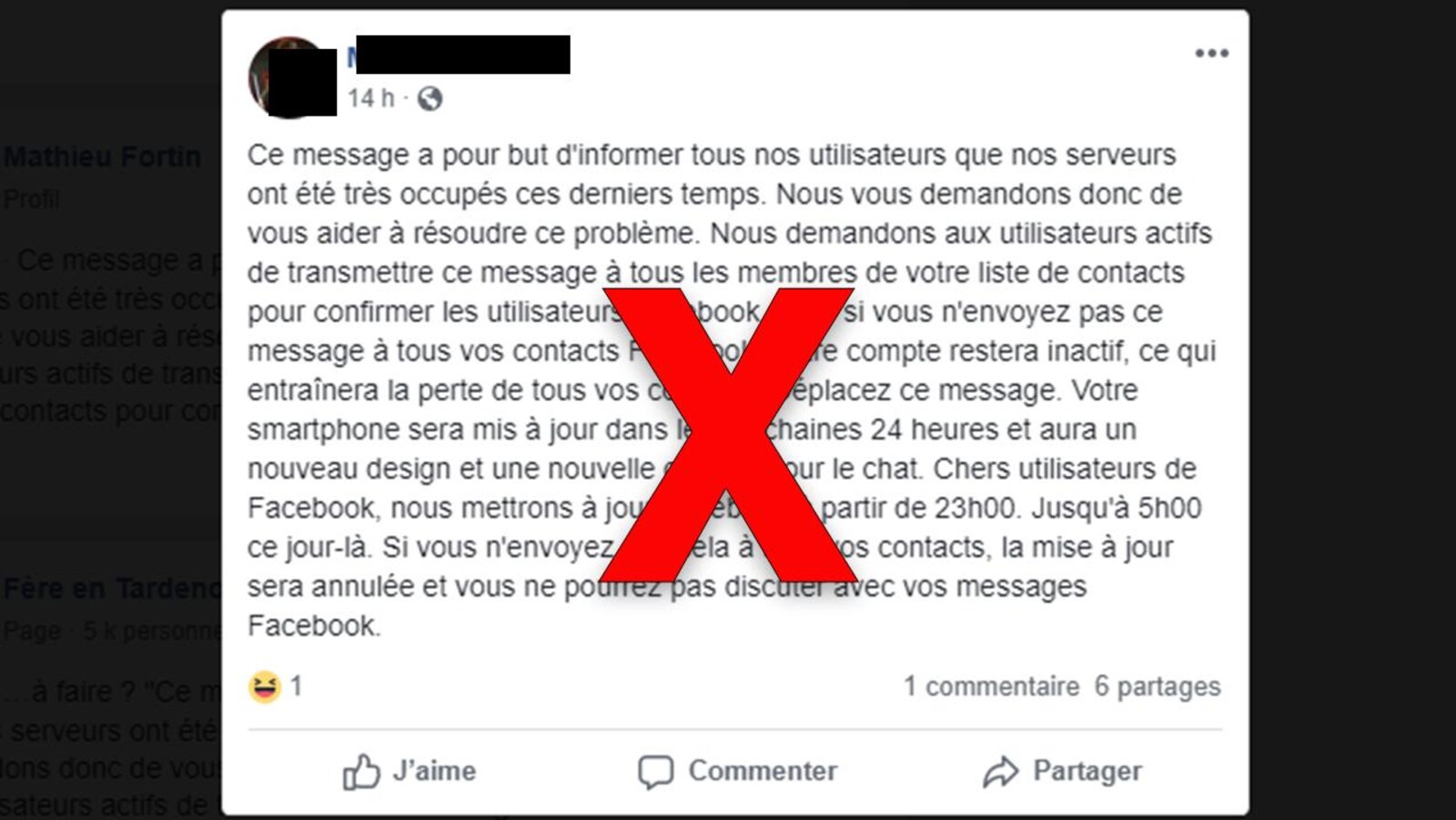

L’ingénierie sociale consiste à utiliser l’astuce pour tromper l’utilisateur afin de connaitre quelques informations utiles permet à un pirate d’obtenir malicieusement la réponse à votre question de sécurité dans une conversation amicale ou discussion.

Comment vous empêcher d’être piraté socialement?

Restez prudent durant des conversations et des discussions. Utilisez une question de sécurité difficile, de préférence une réponse dont vous ne seriez jamais divulguer à quiconque. En outre, Facebook, ne vous demanderont jamais de changer votre mot de passe 12345678 ou faire quelque chose d’aussi stupide que vous demandant d’envoyer vos informations de connexion pour que vous êtes un utilisateur actif. Toujours penser avant de prendre des mesures et votre e-vie sur Facebook sera à l’abri des pirates informatiques qui cherchent à pirater des comptes Facebook.

Gracieuseté de Astuces-informatique.com